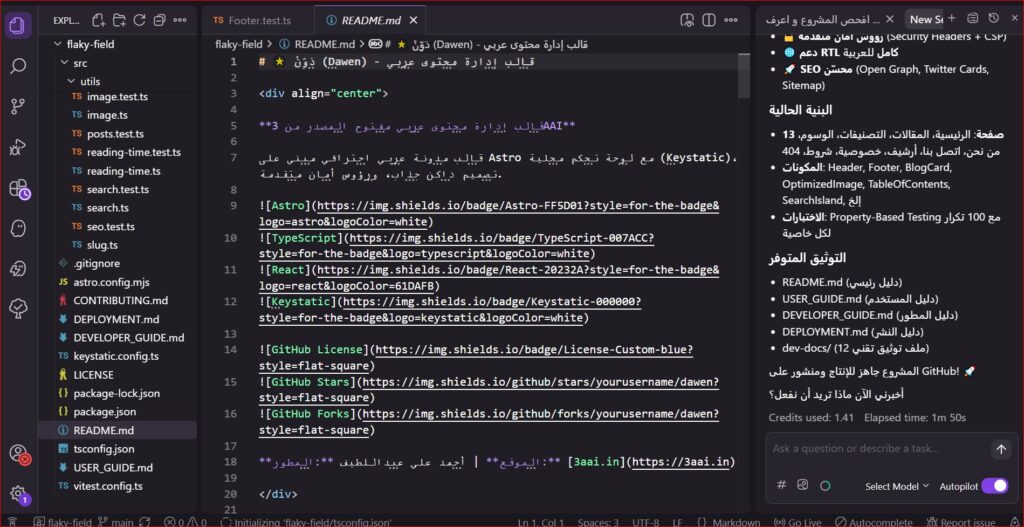

تجربتي في Kiro ide MCP Servers : الدليل الشامل لتعزيز ذكاء مساعدك البرمجي وتأمينه: إذا كنت تستخدم المساعد الذكي “كيرو” (Kiro) في بيئة التطوير الخاصة بك، فمن المحتمل أنك تبحث باستمرار عن طرق لجعله أكثر قوة وفعالية. هنا يأتي دور بروتوكول سياق النموذج (Model Context Protocol). في هذا الدليل، سنتعلم بالتفصيل كيفية إضافة MCP Servers إلى Kiro، مما سيسمح لمساعدك الذكي بالوصول إلى أدوات خارجية، والبحث في الإنترنت، وحتى فحص الكود الخاص بك بحثاً عن الثغرات الأمنية.

دعنا نغوص معاً في خطوات إعداد هذه MCP Servers وكيفية الاستفادة منها إلى أقصى حد، مع تطبيق عملي على خادمي open-websearch و Snyk.

لماذا نحتاج إلى إضافة Kiro ide MCP Servers ؟

قبل البدء في الجانب التقني، يجب أن نفهم أن المساعدات الذكية (AI Agents) تكون محدودة بالبيانات التي تدربت عليها. من خلال إضافة خوادم MCP إلى Kiro، أنت تمنح هذا المساعد “أيدي وعيون” رقمية، ليتفاعل مع الإنترنت، ويقرأ الوثائق المحدثة (Documentation)، ويستخدم أدوات التحليل، مما يوفر عليك عناء التبديل بين النوافذ والمتصفحات.

الخطوة الأولى: تفعيل Kiro ide MCP Servers في إعدادات Kiro

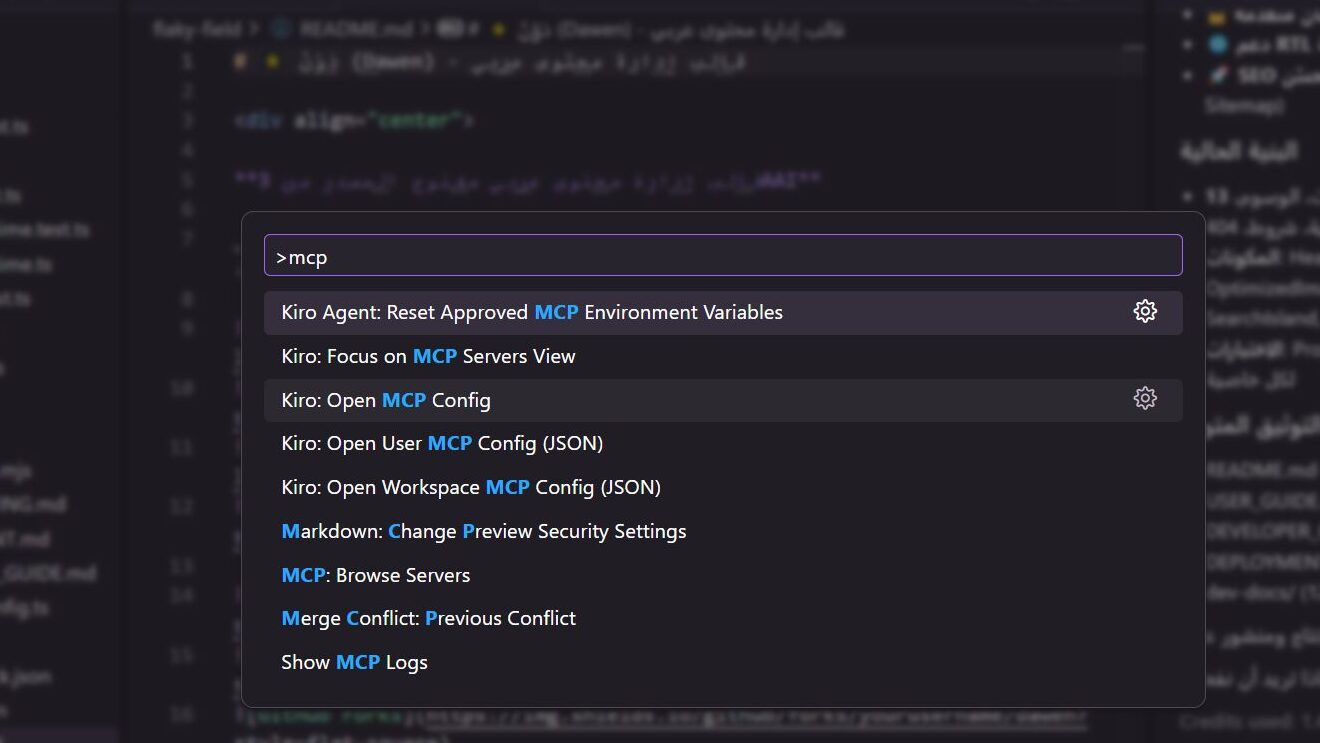

بشكل افتراضي، قد تكون ميزة MCP معطلة في Kiro. لتفعيلها والبدء في الاستخدام، اتبع الخطوات التالية:

- فتح لوحة الأوامر: استخدم الاختصار Ctrl + Shift + P (أو Cmd + Shift + P في نظام ماك).

- البحث عن ملف التهيئة: اكتب MCP واختر Kiro: Open User MCP Config (JSON).

- التعامل مع الإشعار: إذا ظهر لك إشعار في الزاوية السفلية يخبرك بأن MCP معطل، انقر عليه لفتح الإعدادات.

- تفعيل الميزة: تأكد من تفعيل الميزة على مستوى المستخدم (User) ومستوى مساحة العمل (Workspace) من القائمة المنسدلة، وقم بتغييرها من Disabled إلى Enabled.

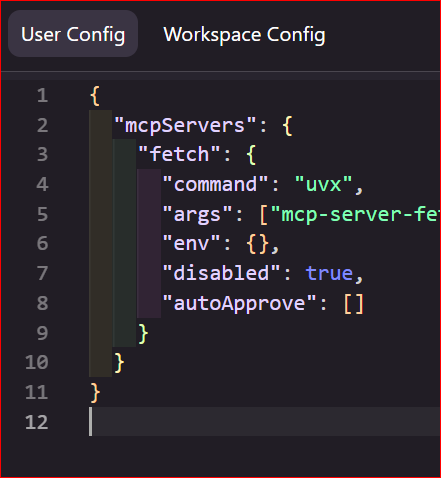

فهم الفرق بين تهيئة المستخدم ومساحة العمل

من المهم معرفة أن Kiro يوفر نوعين من ملفات mcp.json:

- تهيئة المستخدم (User Config): MCP Servers التي تضيفها هنا ستكون متاحة في جميع مشاريعك.

- تهيئة مساحة العمل (Workspace Config): تُستخدم لإضافة خوادم مخصصة لمشروع معين فقط، مما يمنحك تحكماً دقيقاً في الأدوات المتاحة لكل بيئة عمل.

الخطوة الثانية: إضافة خادم open-websearch المجاني للبحث المباشر

الآن بعد أن جهزنا بيئة العمل، دعنا نقوم بـ إضافة Kiro ide MCP Servers بدءاً بخادم “ open-websearch ” الذي سيتيح لـ Kiro البحث في الويب وإحضار أحدث المعلومات لك.

لا يحتاج open-websearch لاى مفتاح API

2. إعداد ملف JSON

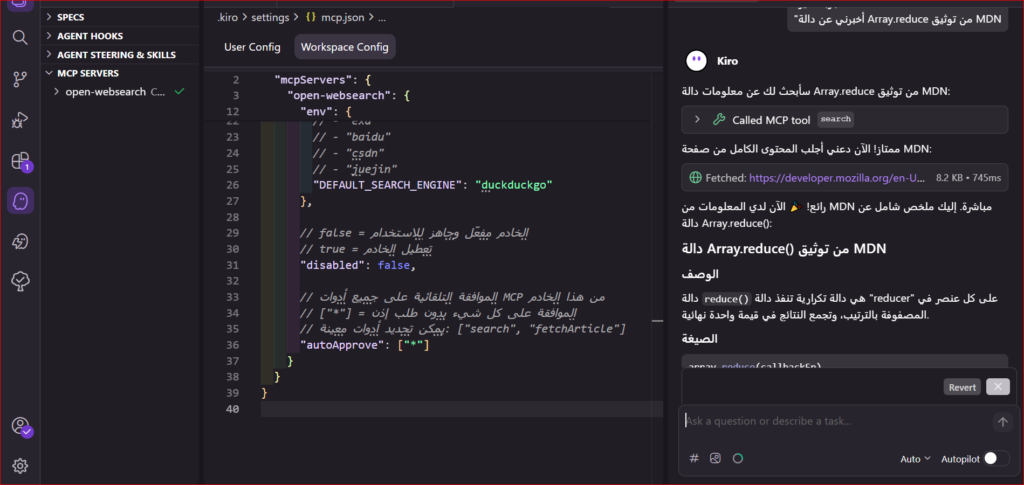

في ملف mcp.json الخاص بمساحة العمل (Workspace Config)، سنقوم بإنشاء كائن جديد لخادم open-websearch :

بمجرد حفظ الملف، سيقوم Kiro بالاتصال بالخادم، وستظهر لك رسالة تفيد بنجاح الاتصال.

// نفذ هذا الامر اولا من التيرمنال

npm install -g open-websearch

// ثم فم بنسخ هذا الكود و استخدامه كما هو

#######################################

بداية الكود

#######################################

{

"mcpServers": {

"open-websearch": {

// الأمر الرئيسي لتشغيل خادم MCP

// يستخدم open-websearch المثبت عالمياً عبر npm

"command": "open-websearch",

// المعاملات الإضافية للأمر (فارغة هنا لأن الإعدادات في env)

"args": [],

// متغيرات البيئة لتخصيص سلوك الخادم

"env": {

// وضع الاتصال: stdio للاتصال المباشر مع Kiro

// الخيارات: "stdio" | "http" | "both"

"MODE": "stdio",

// محرك البحث الافتراضي

// الخيارات المتاحة:

// - "duckduckgo" (موصى به - يعمل بشكل موثوق)

// - "bing"

// - "brave" (قد لا يعطي نتائج أحياناً)

// - "exa"

// - "baidu"

// - "csdn"

// - "juejin"

"DEFAULT_SEARCH_ENGINE": "duckduckgo"

},

// false = الخادم مفعّل وجاهز للاستخدام

// true = تعطيل الخادم

"disabled": false,

// الموافقة التلقائية على جميع أدوات MCP من هذا الخادم

// ["*"] = الموافقة على كل شيء بدون طلب إذن

// يمكن تحديد أدوات معينة: ["search", "fetchArticle"]

"autoApprove": ["*"]

}

}

}

#######################################

نهاية لكود

#######################################3. اختبار خادم البحث

افتح نافذة الدردشة في Kiro واطرح سؤالاً برمجياً، مثل: “أخبرني عن دالة Array.reduce من توثيق MDN”.

سيطلب Kiro الإذن لاستخدام أداة open-websearch . عند الموافقة، سيقوم بالبحث، واستخراج البيانات المطلوبة من الإنترنت، وتقديم ملخص شامل لك داخل محرر الأكواد مباشرة!

الخطوة الثالثة: إضافة خادم Snyk لفحص الثغرات الأمنية

لتطوير كود آمن، من الضروري إضافة Kiro ide MCP Servers المتخصصة في الأمان. خادم Snyk هو الخيار الأمثل لفحص الاعتماديات مفتوحة المصدر (Dependencies) والشفرة المصدرية بحثاً عن الثغرات.

1. تكوين خادم Snyk

- سجل مستخدم جديد في موقع SNYK و لا تفعل شيئاً هناك

- تثبيت Snyk CLI من خلال الامر في التيرمنال npm install -g snyk

- تحقق من الإصدار من خلال الأمر snyk –version

- سجل الدخول من خلال الأمر snyk auth في التيرمنال سوف يفتح لك صفحة انترنت ويسجل دخولك من خلال الضغط على زر بالصفحة

بنفس الطريقة السابقة، افتح ملف mcp.json وأضف خادماً جديداً باسم snyk تحت الخادم السابق وانتبه لعلامات الترقيم

{

"mcpServers": {

"open-websearch": {

// الأمر الرئيسي لتشغيل خادم MCP

// يستخدم open-websearch المثبت عالمياً عبر npm

"command": "open-websearch",

// المعاملات الإضافية للأمر (فارغة هنا لأن الإعدادات في env)

"args": [],

// متغيرات البيئة لتخصيص سلوك الخادم

"env": {

// وضع الاتصال: stdio للاتصال المباشر مع Kiro

// الخيارات: "stdio" | "http" | "both"

"MODE": "stdio",

// محرك البحث الافتراضي

// الخيارات المتاحة:

// - "duckduckgo" (موصى به - يعمل بشكل موثوق)

// - "bing"

// - "brave" (قد لا يعطي نتائج أحياناً)

// - "exa"

// - "baidu"

// - "csdn"

// - "juejin"

"DEFAULT_SEARCH_ENGINE": "duckduckgo"

},

// false = الخادم مفعّل وجاهز للاستخدام

// true = تعطيل الخادم

"disabled": false,

// الموافقة التلقائية على جميع أدوات MCP من هذا الخادم

// ["*"] = الموافقة على كل شيء بدون طلب إذن

// يمكن تحديد أدوات معينة: ["search", "fetchArticle"]

"autoApprove": ["*"]

},

"snyk": {

"command": "snyk",

"args": ["mcp", "-t", "stdio"],

"env": { },

"disabled": false,

"autoApprove": [

"snyk_code_scan",

"snyk_sca_scan",

"snyk_iac_scan",

"snyk_container_scan",

"snyk_version"

]

}

}

}2. فحص الاعتماديات (Dependencies)

اطلب من Kiro في الدردشة: “أخبرني عن أي مشاكل أمنية في الاعتماديات مفتوحة المصدر الخاصة بهذا المشروع”.

- سيقوم Kiro بطلب تشغيل أداة snyk_sca_scan (وإذا كنت تستخدم نظام ويندوز، قد يطلب تشغيل أمر snyk_trust أولاً للوثوق في المجلد).

- بعد انتهاء الفحص، سيخبرك Kiro بالنتائج. في مثالنا، جاءت النتيجة بوجود 14 ثغره امنيه في المشروع.

3. فحص الشفرة المصدرية (Code Security)

الآن، اطلب منه فحص الكود نفسه: “هل هناك أي مشاكل أمنية في الكود المصدري لهذا المشروع؟”.

سيقوم المساعد بتشغيل أداة snyk_code_scan، وسيقدم لك تقريراً مفصلاً مقسماً إلى:

- مشاكل حرجة (Critical): مثل الكلمات المرورية المشفرة الثابتة (Hardcoded secrets).

- مشاكل متوسطة (Medium): مثل ثغرات CSRF وتسريب المعلومات.

- مشاكل منخفضة (Low): غالباً ما تكون في ملفات الاختبار (Test files)، والتي يمكن توجيه Snyk لتجاهلها لاحقاً.

المذهل هنا هو أن Kiro لا يعطيك المشاكل فحسب، بل يمكنك سؤاله عن كيفية حلها (Fixes) وسيقوم بكتابة الكود الآمن لك فوراً.

من خلال هذه التجربة المثمرة و الطريف في الامر انني طبقت هذه الطريقة على مشروع قديم عندي ووجدت 14 ثغره امنيه ! ، فالامر فعلا مفيد و ادعو كل مطور يستخدم Kiro ان يستفيد من MCP Servers

الخلاصة

لقد رأينا كيف أن استخدام Kiro ide MCP Servers يمكن أن تحول مساعدك الذكي من مجرد مولد نصوص إلى مهندس برمجيات متكامل قادر على البحث في الويب، وتحليل الوثائق، وفحص الثغرات الأمنية. لقد قمنا بتغطية إعداد open-websearch Search و Snyk، لكن العالم مليء بخوادم MCP الأخرى التي يمكنها تلبية كافة احتياجات مشروعك.

ما هي خوادم MCP التي تخطط لاستخدامها في مشروعك القادم؟ شاركنا رأيك!

لا يفوتك قراءة هذه المقالات :